Multi-Factor Authentication & 2-Faktor-Authentifizierung

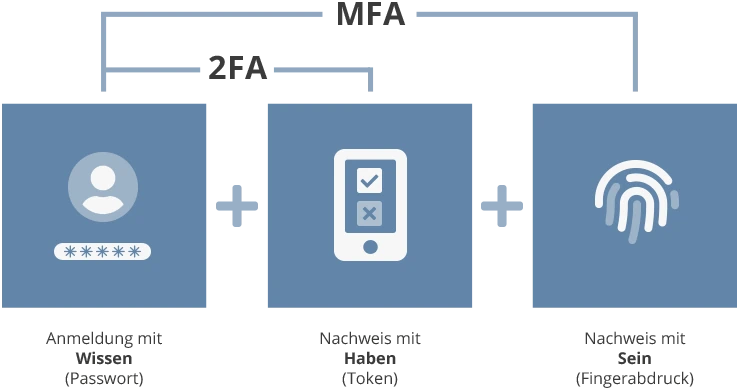

Kurzfassung - Die sogenannte Multi-Faktor-Authentifizierung (MFA) wird auch in der Praxis häufig als Zwei-Faktor-Authentifizierung (2FA) bezeichnet und bietet eine, durch mehrere (häufig zwei) voneinander unabhängige Faktoren, abgesicherten Zugang zu einem System.

Montag, 23. August 2021

Wie funktioniert die Anmeldung

ohne Zwei-Faktor-Authentifizierung?

Die meisten Zugangsbeschränkungen zu IT-Systemen basieren noch immer auf einer einfachen Faktorauthentifizierung: Dem Benutzerpasswort. Das Passwort ist dann ein Faktor zur Authentifizierung des Benutzers am System. Dieser Authentifizierungsfaktor wird der Kategorie „Knowledge“ zugeordnet, da es sich um Wissen handelt, welches der Nutzer besitzen muss, um sich erfolgreich am System anzumelden.

Was ist die Zwei-Faktor-Authentifizierung, warum ist sie sinnvoll und woraus besteht Sie?

Da Wissen alleine kein ausreichender Faktor ist, um IT-Systeme zuverlässig vor dem Zugriff Dritter zu schützen, sollte ein zusätzlicher Faktor zur Legitimierung verwendet werden. Denn das Wissen, also das Passwort, kann zum Beispiel gestohlen oder erraten werden, so dass der Zugang durch Unberechtigte möglich ist. Hier kommt der zweite Faktor zum Einsatz: Durch den Einsatz eines Mobiltelefons kann durch Senden einer SMS oder durch Abrufen eines Codes in einer App ein weiterer Faktor für die sichere Anmeldung hinzugefügt werden, welcher die Identität des Anmeldenden bestätigt. Diese Art des Authentifizierungsfaktors wird der Kategorie „Ownership“ zugeordnet, da derjenige der sich authentifizieren möchte, neben dem Passwort auch das Gerät benötigt, auf dem die zweite Authentifizierung stattfindet. Ein Angreifer müsste folglich das Passwort und das Gerät stehlen, welches der Benutzer für die Zwei-Faktor-Authentifizierung eingerichtet hat.

Kurz gesagt:

2FA oder MFA bezeichnet die Kombination von mindestens zwei Berechtigungsnachweisen zur Authentifizierung/Anmeldung an einem System.

- Online-Banking oder Geldautomat

- Personalausweis

- Steuererklärung mit Elster

- Kartenzahlung

- Steuererklärung mit Elster

- Online-Dienste wie PayPal, Facebook, etc.

Was sind die Voraussetzungen für die Einführung der Multifaktorauthentifizierung?

Je nach System kann es unterschiedliche unterstütze Möglichkeiten für den zweiten Faktor geben. Große Anbieter bieten eine Vielzahl der nachfolgenden Möglichkeiten an. Grundsätzlich sollten Sie Ihren Mitarbeitern die Möglichkeit geben, sich selbst für die für sie am besten geeignetste Methode zu entscheiden. In jedem Fall sollte das Unternehmen für Mitarbeiter, welche kein Diensthandy besitzen, das eigene Handy nicht freiwillig verwenden möchten oder schlichtweg keine der Optionen zur Verfügung haben, Hardware-Tokens für zum Beispiel den Schlüsselbund anbieten.

Meist verwendete Authentifizierungsmethoden:

- One-Time-Secrets also Einmalpasswörter sogenannte OTP oder Tans.

- Google Authenticator

- Microsoft Authenticator

- Yubico Authenticator

- SMS (auch als SMSTan bezeichnet)

- Telefonanruf

- Kryptografische Schlüssel

- Softwarezertifikat (Token, Schlüssel) als Datei

- HBCI, Signaturkarten, NFC- oder USB-Token

- YubiKeys

- Fido-Token

Die 2-Faktor-Authentifizierung klingt sehr sinnvoll - warum wird sie dann noch nicht flächendeckend eingesetzt?

Knapp gesagt: Es geht um die Usability oder auch Bequemlichkeit. Die Anmeldung an mit mehreren Merkmalen abgesicherten Systemen kann plump gesagt „nervig“ sein. Wo sonst die Eingabe des Passworts genügte, muss mit aktivierten Multifaktorauthentifizierung nun auch das Authentifzierungsgerät zur Anmeldung griffbereit sein. Für viele Anwender ein Grund diese Funktion nicht zu aktivieren. Hier gilt es den Benutzern zu erklären, wie wichtig IT-Sicherheit ist und das konkrete Bedrohungsszenario zu skizzieren.

Im Übrigen:

Das BSI empfiehlt für alle Online-Konten mindestens eine Zwei-Faktor-Authentifizierung.

Zum Thema IT-Sicherheit könnte Sie auch interessieren:

Wie wählt man ein sicheres Passwort?